Vernebelt von Incidents? Security Incident Handling leicht gemacht.

STORM zur Unterstützung Ihres Security Teams für ein effizientes Incident Management

Zeitersparnis durch bewährte Sicherheitsprozesse

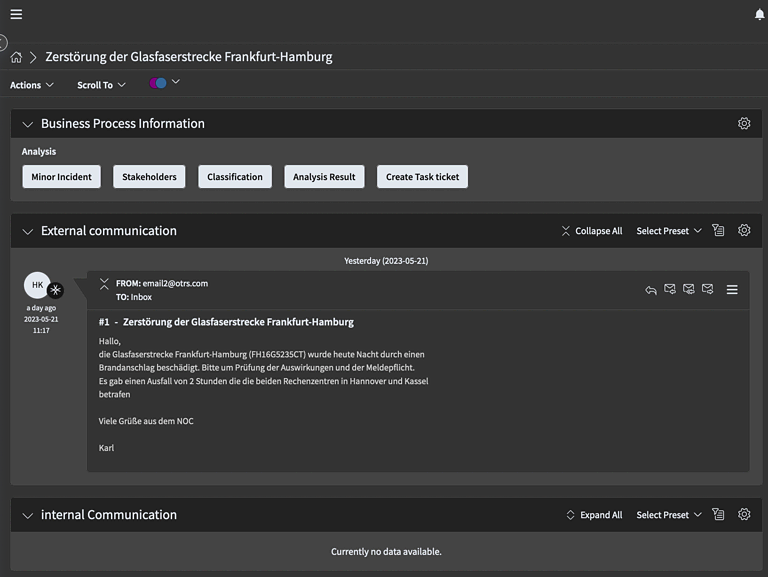

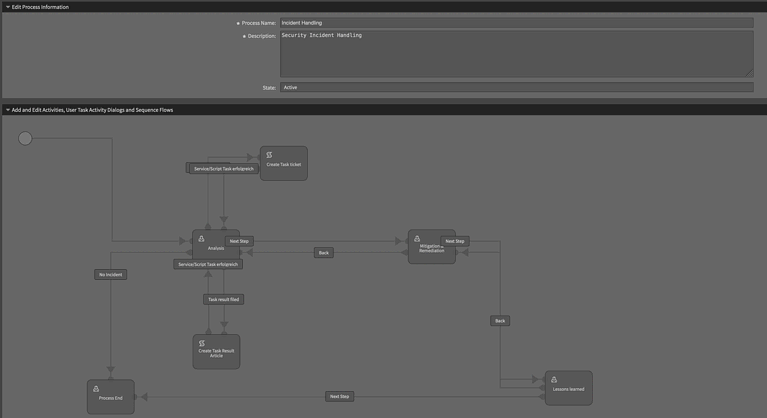

Schnelleres und fehlerfreies Abarbeiten von Prozessschritten durch vordefinierte und bewährte Sicherheitsprozesse, die auf führenden Taxonomien und Frameworks abgestimmt sind. Kommunizieren Sie mit den richtigen Personen und verbinden Sie die richtigen Tools – holen Sie schnell alle notwendigen Hände an Board. STORM kommuniziert mit Tools von Drittanbietern mittels integrierter Web Services.

Sicherheit und Compliance wird groß geschrieben

STORM unterstützt digitale Verschlüsselungs- und Signierungsstandards wie PGP und S/MIME. Unsere Lösung ist revisionssicher. Die Dokumentation aller Maßnahmen wie der Artefakte und der forensischen Beweisanalyse ist jederzeit nachvollzieh- und auditierbar. STORM kann zudem in einer kompletten Offline-Umgebung genutzt werden.

Einfach loslegen

Unsere Experten haben alles für Sie vorkonfiguriert. Ihr STORM verfügt über vordefinierte Klassifizierungen und einsatzbereite Incident-Prozesse, die Sie auf Ihre Bedürfnisse anpassen können. Das erspart zeitaufwändige initiale Konzeptionierung und Einrichtung – Sie können einfach direkt loslegen und alle Incidents via E-Mail an STORM weiterleiten.

Preisgekrönte Qualität

STORM wurde von internen Sicherheitsexperten der OTRS Group unter Verwendung der OTRS Service Management Software zu einem vollwertigen Incident Response System inklusive SOAR-Funktionalitäten entwickelt.

Starten Sie noch heute mit STORM und setzen Sie auf Reaktion statt Risiko.

Zudem ist STORM bereits ausgezeichnet und gewann unter anderem den Incident Management InfoSec Award in der Kategorie „Cutting Edge“.

Typische Einsatzgebiete

STORM ist nicht nur eine Cyber Defense-Lösung. Es ist auch die Lösung für Unternehmenssicherheit und den Defene- und Security-Sektor im Allgemeinen. Sie eignet sich sowohl für ITSM-Anwendungsfälle mit erhöhten Sicherheitsanforderungen als auch für Hochsicherheitsanwendungen im Militär, BOS oder der Verteidigungsindustrie.

Funktionen

Profitieren Sie von professionellen STORM Features, die Ihr Security Team schneller machen, Fehler reduzieren und bei der Auswertung unterstützen.

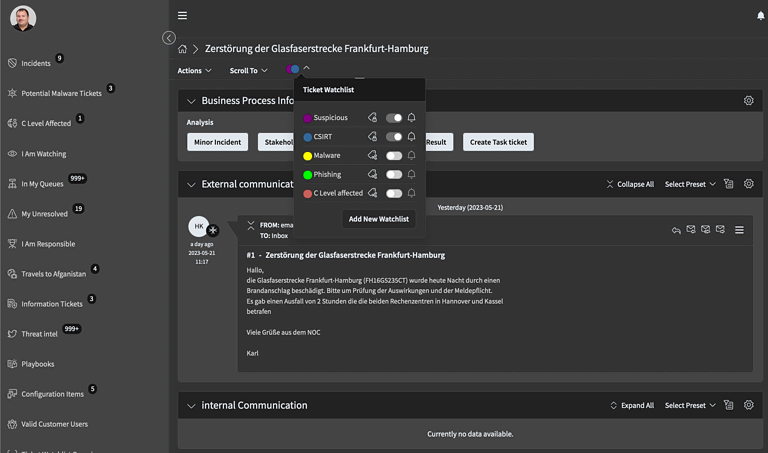

Einfache Kennzeichnung von Vorfällen, Ereignissen, Fällen und Anhängen

Events, Incidents und andere Tickets lassen sich einfach mit persönlichen und geteilten Tags markieren. Auch Anlagen lassen sich taggen. Die Tags können als Filter in den Listenansichten genutzt werden. Definieren Sie Labels individuell und/oder teamübergreifend für mehr Struktur bei der täglichen Arbeit. Damit erhalten Sie eine bessere Übersicht über bereits vorhandene Informationen und klassifizieren Ihre Analyseergebnisse.

Automatisierung und Prozesse

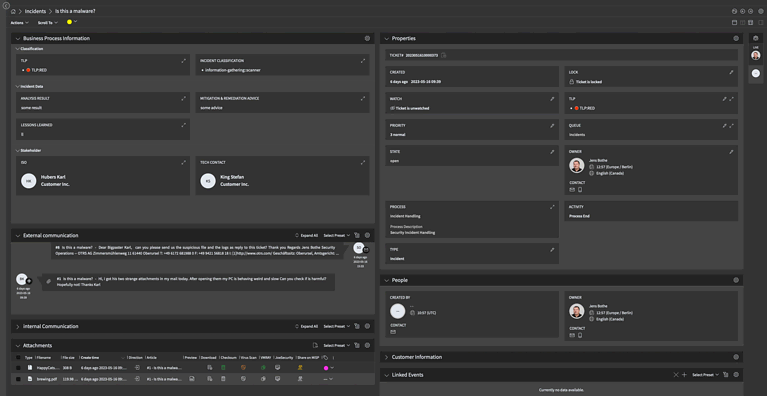

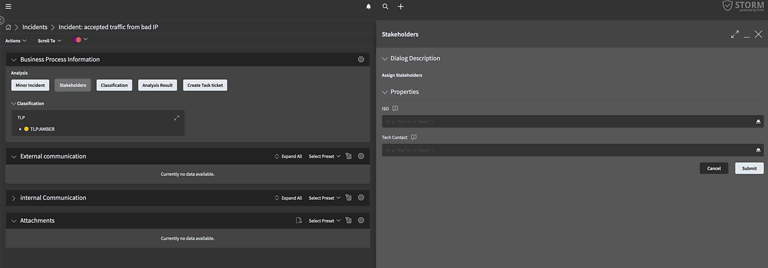

STORM bietet die Möglichkeit, Prozesse und Workflows abzubilden und an den Stellen zu automatisieren, wo es nötig ist. Vielfältige Feldtypen helfen, Daten strukturiert zu erfassen und auswertbar zu machen. Mit Hilfe von Templates lassen sich neue Prozesse schnell adaptieren.

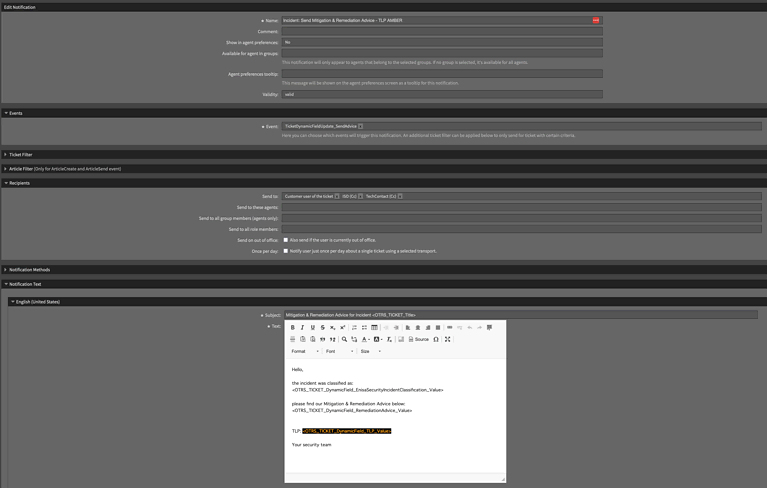

Regelwerk basierende Benachrichtigung von Stakeholdern und anderen Rollen lassen sich komfortabel abbilden.

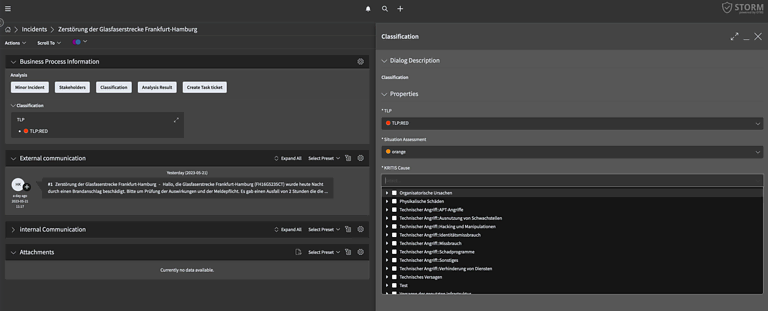

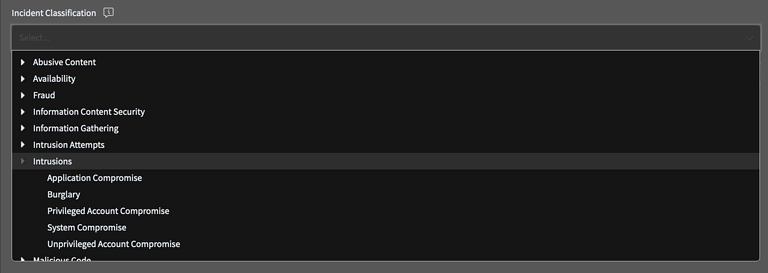

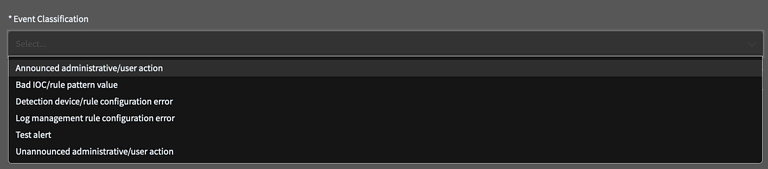

Vordefinierte Taxonomiefelder und Klassifizierungen

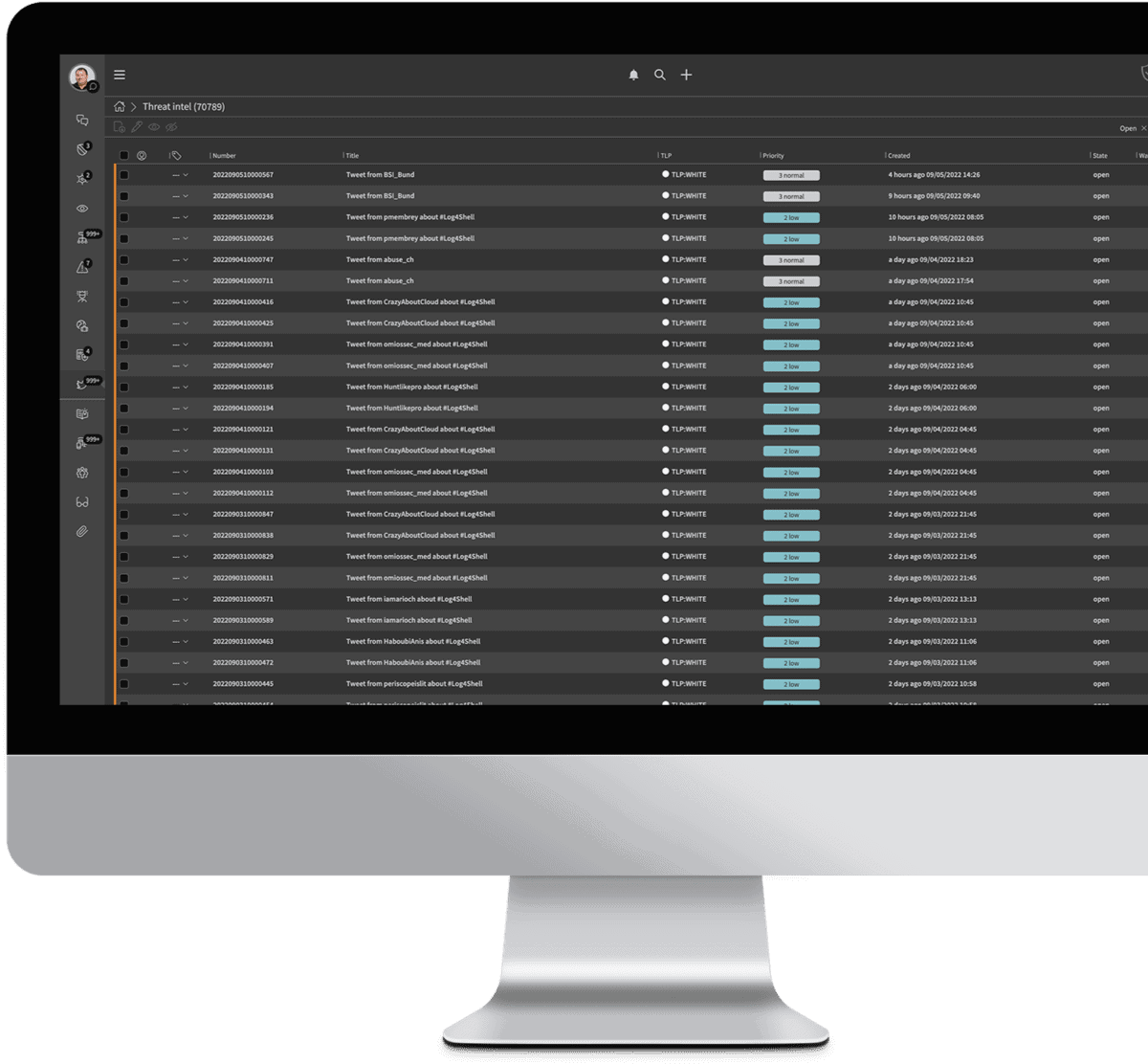

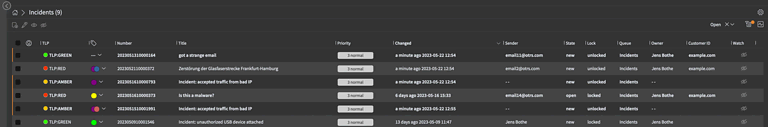

Vordefinierte Klassifizierungen für Incidents und Events erlauben eine einfache Taxonomie basierte Klassifizierung nach etablierten Standards. Dazu gehören neben der KRITIS konformen Klassifizierung (gemäß §8b Absatz 4 BSIG) auch die Reference Security Incident Classification Taxonomy der ENISA.

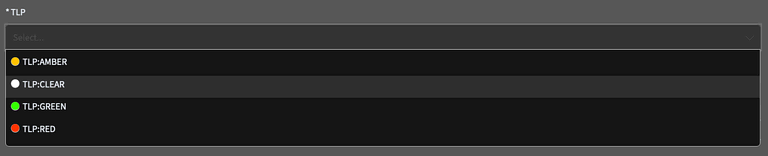

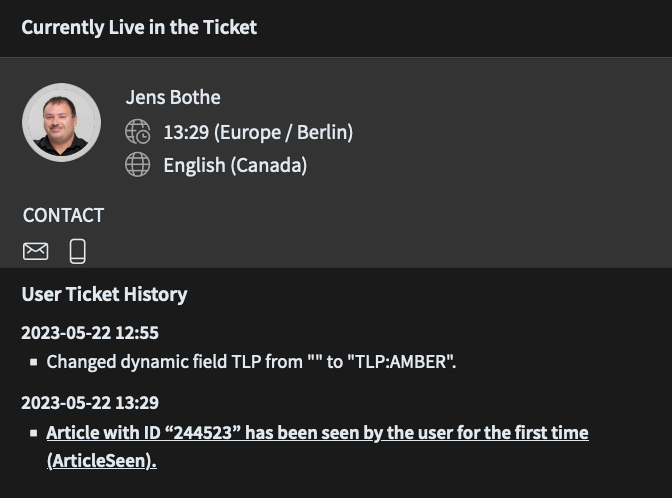

STORM bietet zudem die Möglichkeit, Informationen mit Hilfe des Traffic Light Protocol (TLP) zu klassifizieren und diese Klassifizierung auch in den Benachrichtigungen zu nutzen.

Weitere Klassifizierungen lassen sich jederzeit hinzufügen.

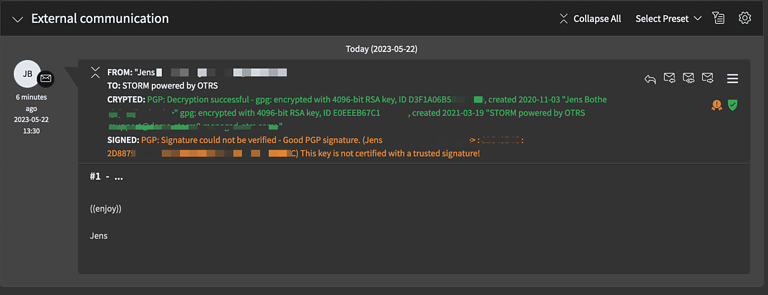

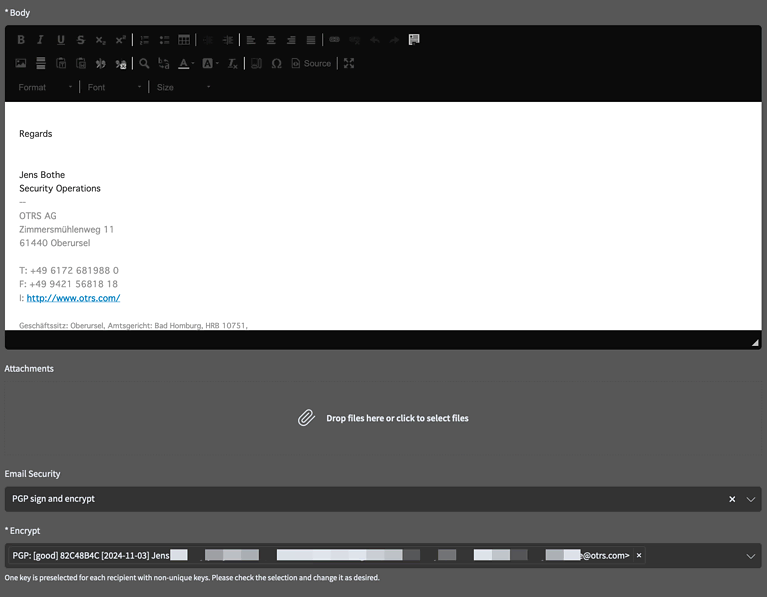

Erweiterte Verschlüsselungsfunktionen über PGP & S/MIME (HSM unterstützt)

Profitieren Sie von den Vorteilen einer durchgängigen Verschlüsselung und Signierung der Kommunikation via PGP & S/MIME. Auch private Keys auf Hardware-Sicherheitsmodulen können zur Verschlüsselung und Signierung genutzt werden.

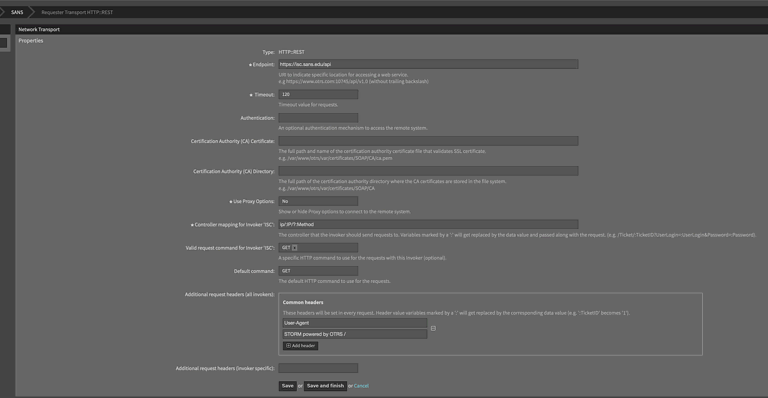

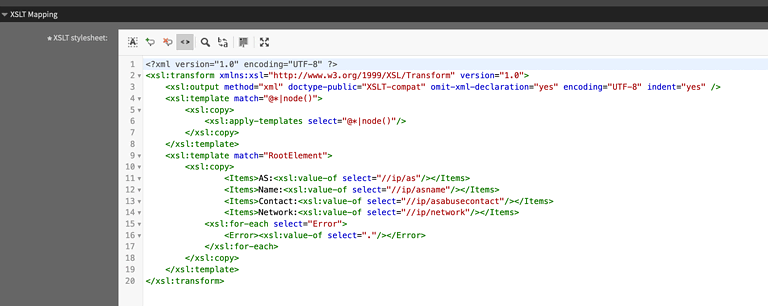

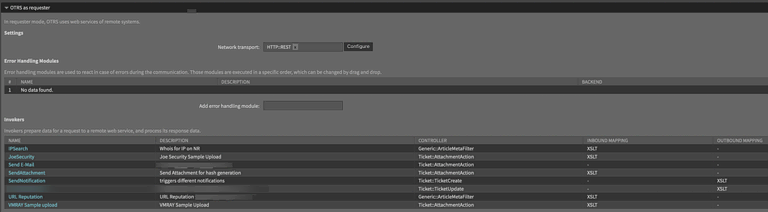

Integration über Web Services

STORM hat vielfältige Möglichkeiten, mit Drittanwendungen via offenen Web Service-Standards zu interagieren. Daten können automatisiert oder auf einem prozessbasierten Workflow an andere Tools gesendet sowie die Antworten darauf im System verarbeitet werden. Auch können Events, Incidents und anderen Requests über diesen Weg eröffnet werden.

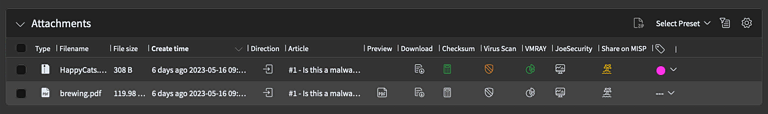

Vordefinierte Schnittstellen zu VirusTotal, VMRAY und anderen Lösungen erlauben schnelle Adaption an vorhandene Worflows.

Compliance-Funktionen

Alle Aktionen an den Tickets werden mit geloggt. So ist jederzeit nachvollziehbar, wer welche Informationen hinzugefügt, geändert oder gelesen hat. Auch der Download von Anlagen wird protokolliert.

Leistungspakete der STORM Lösung

GREEN

On-Premise

-

Support werktags

9:00 - 17:00 Uhr -

10 Concurrent Agent Sessions

-

Web Services

AMBER

On-Premise

-

Support werktags

8:00 - 20:00 Uhr -

25 Concurrent Agent Sessions

-

Web Services

-

Air Gap System (optional)

RED

On-Premise

-

24/7/365 Support

-

100 Concurrent Agent Sessions

-

Web Services

-

Air Gap System (optional)